Game of Drones

24. Januar 2018

über

über

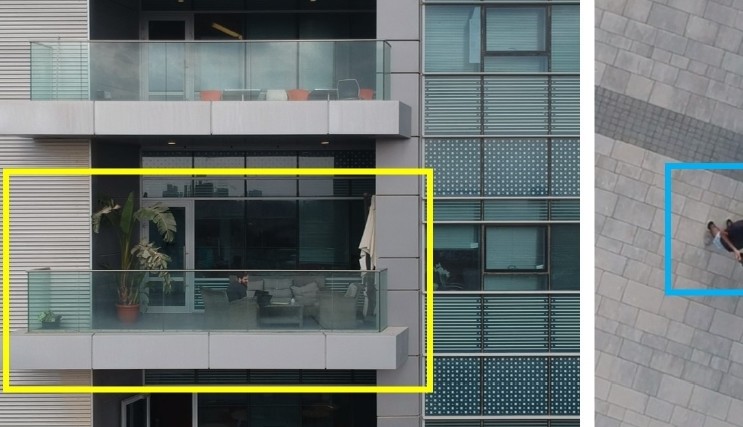

Drohnen werden immer beliebter – und stellen eine immer größere Bedrohung für unsere Privatsphäre dar. Jeder, der eine mit einer Videokamera „bewaffnete“ Drohne besitzt, kann unbefugt Aufnahmen machen und sie über einen sogenannten verschlüsselten First-Person-View-Kanal (FPV) betrachten und speichern. Obwohl zahlreiche Methoden vorgeschlagen wurden, um die Anwesenheit von Drohnen zu detektieren, weisen sie alle den gleichen Mangel auf: Es ist nicht möglich, die aufgezeichneten Bilder zu identifizieren und somit auch nicht zwischen legalem und illegalem Gebrauch der Drohne zu unterscheiden. Mit einer Drohne zum Beispiel ein Selfie zu machen ist legal, bei den Nachbarn ins Wohnzimmer zu blicken nicht. Der Unterschied zwischen diesen beiden Situationen kann nur von der Blickrichtung der Kamera abhängen.

Quelle: Ben-Gurion University of the Negev

Bitrate

Forscher an der Ben-Gurion University of the Negev (Israel) unter Leitung der Professoren Adi Shamir und Yuval Elovici haben gezeigt, dass nicht mehr nötig ist als ein Laptop und ein blinkendes Objekt, um zu bestimmen, ob man durch eine Kamera-Drohne ausspioniert wird. Es ist dabei nicht einmal notwendig, den Video-Stream der Drohne zu dekodieren, der bloße Empfang (ihn zu erfassen ist kein Problem) reicht aus. Durch das Flackern eines Objekts (die Forscher haben dafür einen so genannten Smart-Film auf dem Fensterglas verwendet, eine Flüssigkristallfolie, die transparent und undurchsichtig geschaltet werden kann), wird die Bitrate des Videostreams beeinflusst. Auf diese Weise kann eindeutig festgestellt werden, ob (illegale) Aufnahmen gemacht werden.Einfachheit

Die von den Forschern beschriebene Methode hat den Charme der Einfachheit – sie kann auf jedem Laptop mit Linux verwendet werden. Spezielle kryptographische oder Hacker-Fähigkeiten sind nicht erforderlich.Quelle: Ben-Gurion University of the Negev

Mehr anzeigen

Weniger anzeigen

Diskussion (3 Kommentare)